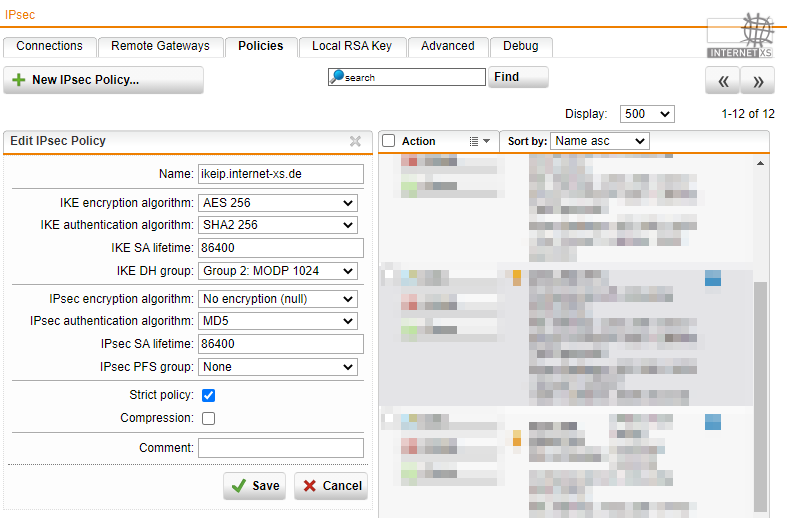

Policy definieren

Site-to-site VPN > IPsec Reiter: Policies Aktion: New IPsec Policy…

- Name: ikeip.internet-xs.de

- IKE encryption algorithm: AES 256

- IKE authentication algorithm: SHA256

- IKE SA lifetime: 86400

- IKE DH group: Group2: MODP 1024

- IPsec encryption algorithm: No encryption (null)

- IPsec authentication algorithm: MD5

- IPsec SA lifetime: 86400

- IPsec PFS group: None

- Strict policy: Aktiviert

- Compression: Deaktiviert

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

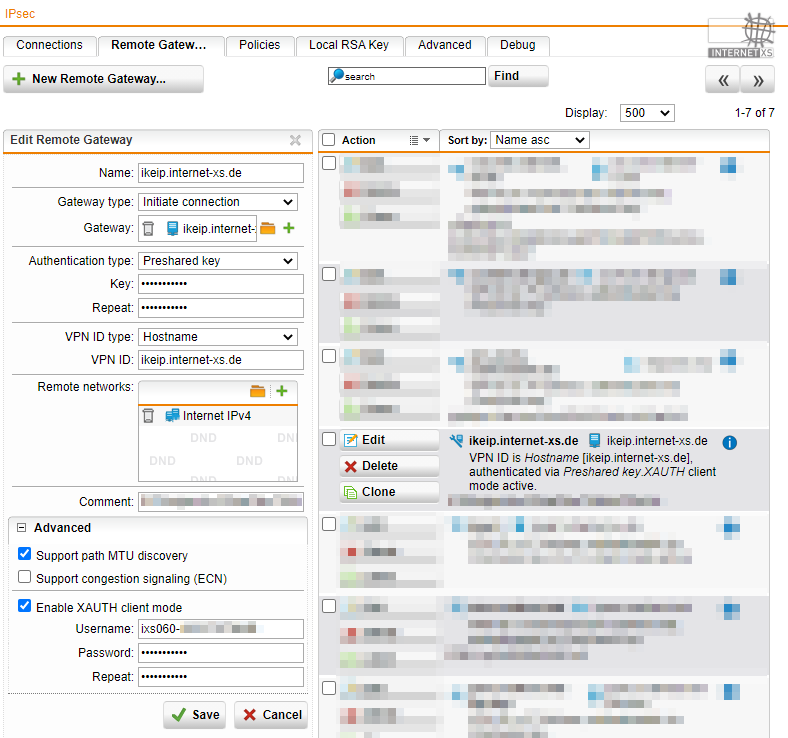

Remote Gateway definieren

Im nächsten Schritt wird das Remote Gateway – unser Einwahlserver – im System angelegt.

Site-to-site VPN > IPsec Reiter: Remote Gateways Aktion: New Remote Gateway…

- Name: ikeip.internet-xs.de

- Gateway type: Initiate connection

- Gateway: Create New… (Plus-Zeichen). Ein überlagertes Fenster öffnet sich.

- Name: ikeip.internet-xs.de

- Type: Host

- IPv4 address: 212.58.69.60

- Klicken Sie auf “Save” um die Konfiguration zu speichern, das überlagerte Fenster schließt sich wieder und das Host-Objekt wurde der Einstellung “Gateway” zugewiesen.

- Authentication type: Preshared key

- Key: PSK eingeben

- Repeat: PSK nochmal eingeben

- VPN ID type: Hostname

- VPN ID: ikeip.internet-xs.de

- Remote networks: Internet IPv4 (vorhandenes Objekt wählen)

- Öffnen Sie den Abschnitt “Advanced”.

- Support path MTU discovery: Aktiviert

- Support congestion signaling (ECN): Deaktiviert

- Enable XAUTH client mode: Aktiviert

- Username: ixs060-nnnn-abcd0123

- Password: ********************

- Repeat: ********************

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

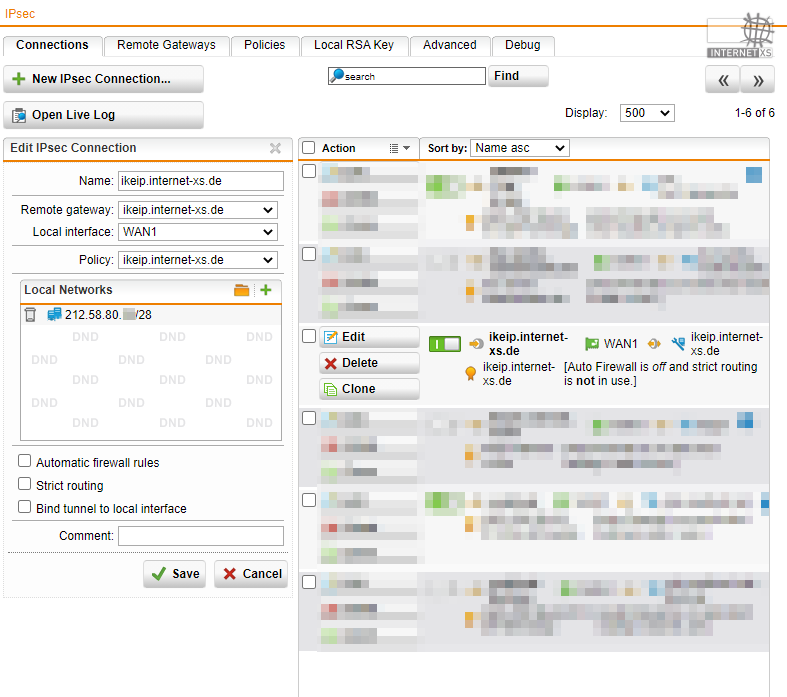

Connection definieren

Nachdem Policy und Remote Gateway definiert wurden, kann die Connection definiert werden.

Site-to-site VPN > IPsec Reiter: Connections Aktion: New IPsec Connection…

- Name: ikeip.internet-xs.de

- Remote gateway: ikeip.internet-xs.de

- Local interface: WAN

- Policy: ikeip.internet-xs.de

- Local Networks: Create New… (Plus-Zeichen). Ein überlagertes Fenster öffnet sich.

- Name: 212.58.80.XXX/YY (Netzadresse sowie Subnetzmaske in CIDR-Notation, die Sie von uns erhalten haben)

- Type: Network

- IPv4 address: 212.58.80.XXX (Netzadresse, die Sie von uns erhalten haben)

- Netmask: z.B. /29 (255.255.255.248) (Subnetzmaske, die Sie von uns erhalten haben)

- Klicken Sie auf “Save” um die Konfiguration zu speichern, das überlagerte Fenster schließt sich wieder und das Host-Objekt wurde der Einstellung “Local Networks” zugewiesen

- Automatic firewall rules: Deaktiviert

- Strict routing: Deaktiviert

- Bind tunnel to local interface: Deaktiviert

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

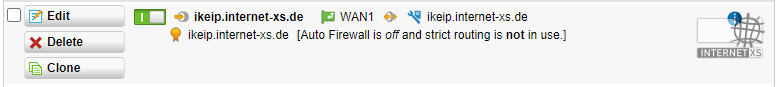

Verbindung aktivieren

Die Konfiguration ist nun abgeschlossen. Aktivieren Sie die neue Verbindung in der Verbindungsübersicht durch klicken auf den Schalter. Der Schalter sollte anschließend grün werden.

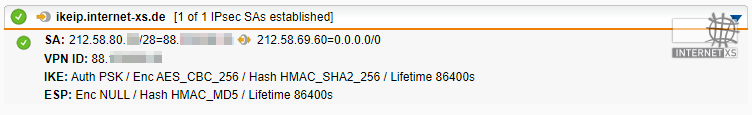

Verbindung prüfen

Sie können nun prüfen, ob die Verbindung erfolgreich hergestellt wurde.

Site-to-site VPN

Es sollte ein neuer Abschnitt mit der Bezeichnung “ikeip.internet-xs.de” vorhanden sein. Dem Abschnitt sollte ein grüner Kreis mit einem Häkchen vorangestellt sein – außerdem sollte der Bezeichnung der Status “[1 of 1 IPsec SAs established]” angestellt sein. Ist dies der Fall wurde die Verbindung erfolgreich hergestellt.

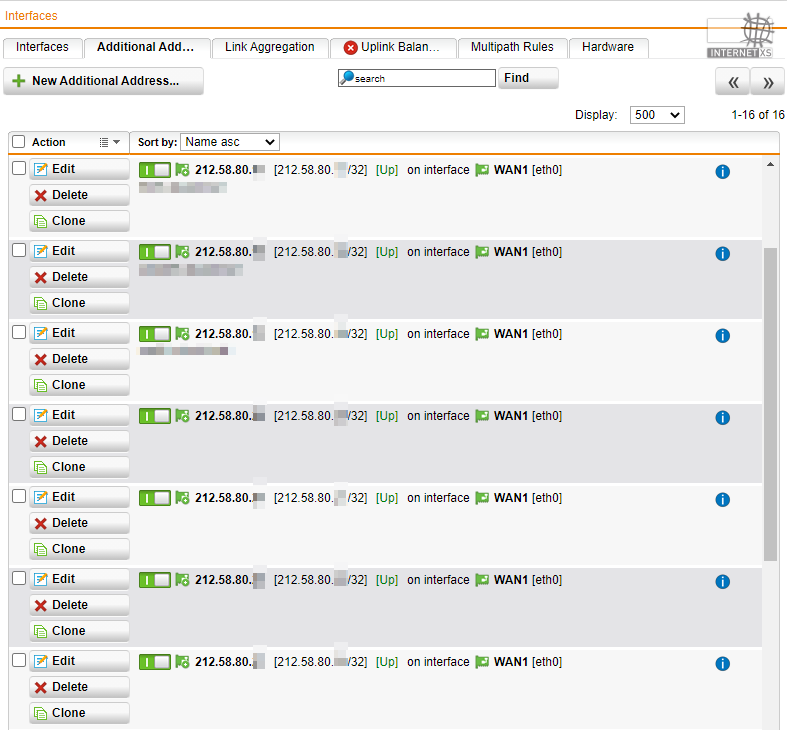

Additional Addresses anlegen

Dieser Schritt ist über jede IPv4-Adresse aus dem Netz zu wiederholen, das Sie von uns erhalten haben. Bitte beachten Sie, dass Sie die Netzadresse sowie die Broadcast-Adresse nicht als Additional Address anlegen sollten.

Interfaces & Routing > Interfaces Reiter: Additional Addresses Aktion: New Additional Address…

- Name: 212.58.80.XXX+1

- On interface: WAN

- IPv4 address: 212.58.80.XXX+1

- Netmask: /32 (255.255.255.255)

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

Wiederholen Sie diese Schritte für alle weiteren festen IPs aus dem Ihnen zugeteilten Netz.

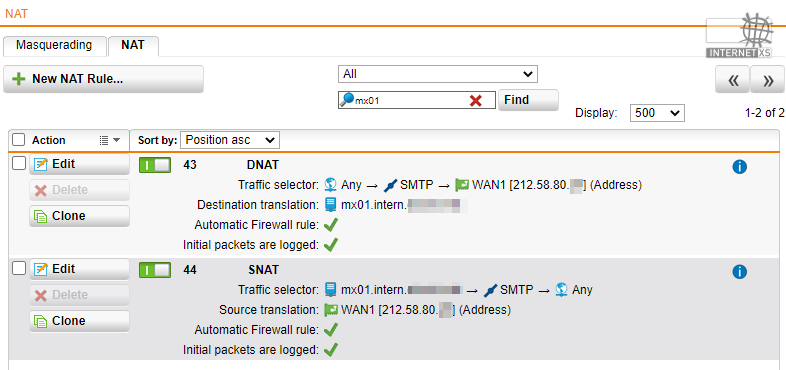

DNAT anlegen

Damit Traffic, der an 212.58.80.XXX geschickt und auf Ihrer Sophos UTM 9 eingeht auch zum richtigen Server in Ihrer DMZ geleitet wird, ist die Erstellung einer NAT-Regel erforderlich.

Network Protection > NAT Reiter: NAT Aktion: New NAT Rule…

- Rule type: DNAT (destination)

- For traffic from: Any IPv4 (vordefiniertes Objekt auswählen)

- Using service: Der gewünschte Dienst, z.B. HTTPS (Port 443) (vordefniertes Objekt auswählen, alternativ neues Objekt anlegen)

- Going to: 212.58.80.XXX (Netzobjekt einer Adresse, die als “Additional Address” erstellt wurde)

- Change the destination to: Host-Objekt / DMZ-LAN-IP-Adresse des anzubindenden Servers (ggf. erstellen)

- And the service to: Leer

- Automatic firewall rule: Aktiviert

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

Wiederholen Sie diese Schritte für alle Server und Dienste, die Sie mittels einer festen IP anbinden möchten.

SNAT anlegen

Damit Traffic, der an einen per DNAT angebundenen Server wieder mit der festen, öffentlichen IPv4-Adresse 212.58.80.XXX nach außen kommunizieren kann, ist die Verwendung von SNAT erforderlich.

Network Protection > NAT Reiter: NAT Aktion: New NAT Rule…

- Rule type: SNAT (source)

- For traffic from: Host-Objekt / DMZ-LAN-IP-Adresse des anzubindenden Servers

- Using service: Der gewünschte Dienst, z.B. HTTPS (Port 443) oder Any (vordefniertes Objekt auswählen, alternativ neues Objekt anlegen)

- Going to: Any IPv4

- Change the source to: 212.58.80.XXX (Netzobjekt einer Adresse, die als “Additional Address” erstellt wurde)

- And the service to: Leer

- Automatic firewall rule: Aktiviert

- Klicken Sie auf “Save” um die Konfiguration zu speichern.

Wiederholen Sie diese Schritte für alle Server und Dienste, die Sie mittels einer festen IP anbinden möchten.

Weitere Hinweise und Anmerkungen

- Diese Anleitung wurde auf einer Sophos UTM 9 mit Minimalkonfiguration, z.B. an einem VDSL-Anschluss mit öffentlicher IP-Adresse bei dem die Sophos UTM 9 die DSL-Einwahl vornimmt (PPPoE / VLAN ID 7) getestet und seit Jahren dauerhaft von Kunden betrieben. Bitte haben Sie Verständnis dafür, dass die Anleitung nicht alle Konfigurationsmöglichkeiten einer Sophos UTM 9 berücksichtigen oder auf diese getetstet werden kann.

- Bei dieser speziellen Anwendung von IPSec kann es passieren, dass trotz Path MTU Discovery die MTU nicht richtig erkannt wird. Falls Sie Probleme haben sollten, bestimmte Internet-Adressen zu erreichen (z.B. facebook.com), stellen Sie die MTU der Netzwerkschnittelle des Servers, den Sie mittels DNAT/SNAT ansprechen, auf 1450 ein. Für dieses Problem gibt es leider keine andere bekannte Lösung.

- In Schritt 3.9 wird festgelegt, dass das Netz der Gegenstelle das gesamte Internet (0.0.0.0/0) ist. Dies würde der Umstellung des systemweiten Standard-Gateways gleichkommen, jedoch verwendet die Sophos UTM 9 spezielle iptables-Marker die dafür sorgen, dass nur der gewünschte Traffic in den IPSec-Tunnel geleitet wird. Bei der Verwendung von Proxy-ARP, Multipath-Routing, Uplink-Balancing könnte es jedoch dazu kommen, dass dieser Mechanismus außer Kraft gesetzt wird. Falls Sie eine dieser Funktionen verwenden und vermuten, dass das Standard-Gateway der gesamten Sophos UTM 9 auf eine der Ihnen per IPSec vermittelten, öffentlichen IPv4-Adressen umgestellt wurde, deaktivieren Sie bitte testweise diese Funktionen.

- IPSec in IPSec, d.h. die Tunnelung von Ihrem eigenen IPSec innerhalb des Tunnels, der die öffentlichen IPv4-Adressen bereitstellt, ist nicht möglich (Sophos RED verwendet SSL-VPN und kann daher über unsere Lösung genutzt werden).

- Unser Lösungsvorschlag ist ein Kompromiss / Brückenlösung, der so gut wie technisch möglich (unter Berücksichtigung der zur Verfügung stehenden Protokolle und Optionen) realisiert und getestet wurde. Bitte berücksichtigen Sie dies beim Einsatz unserer Dienstleistungen. Sie müssen als Administrator stets selbst abwägen, ob ein Lösungsvorschlag für Ihre Anwendung - unter Berücksichtigung der Umgebung - geeignet ist.